Und da sage noch einer, Science Fiction sei übertrieben. Die Realität ist viel schlimmer als alles, was sich SF-Autoren wie

George Orwell ausdenken. Es ist überhaupt nicht mehr nötig, eine gesunde Paranoia zu pflegen, es reicht, wenn man die Tageszeitung liest.

Jeden Tag neue Enthüllungen, wer wen wann abhört. Nicht nur Privatleute, sondern sogar diplomatische Vertretungen. Alles natürlich nur zum Schutz vor Terror.

Wir sind von Freunden umzingelt, die uns abhören. Ob ausländische Geheimdienste in Frankfurt am DE-CIX abhören, ist unklar. Technisch möglich wäre es, weil auch

ausländische Provider in Frankfurt Stellplatz im Rechenzentrum haben. Ob die nun wirklich ausschließlich an ihren eigenen Geräten fummeln oder auch mal zum Nachbarschrank gehen?

Um es mal ganz klar zu sagen: wenn ich bei einem sozialen Netzwerk schreibe, ist das meine eigene Entscheidung. Ich übernehme die Verantwortung für das, was ich öffentlich schreibe (dass Eltern Bilder ihrer Kinder veröffentlichen, ist ein

anderes Thema). Dass aber jemand ungefragt heimlich meine Daten mitschneidet und dann jahrelang politisch nicht kontrolliert alle Verbindungs- und vermutlich auch Inhaltsdaten über mich speichert, ist ein unglaublicher Mißbrauch. Angeblich wurden ja nur um die 50 Anschläge verhindert. Und dafür wird

jeder weltweit verdächtigt und ausgeforscht?

Was kann man dagegen machen?

Kann man was dagegen machen?

Dieselben Fragen stellen sich, genau wie in meinem

Artikel über Privatsphäre im Browser.

Zunächst einmal: ich habe ein Recht auf Privatsphäre. Das bedeutet, dass es niemanden was angeht, was ich tue, wenn ich es nicht selbst freigebe. Es geht den Staat nicht mal 'was an,

ob ich etwas zu verbergen habe. Das ist meine Privatsache. Auch im Internet. Punkt. Wichtige Inhalte werden ja auch nicht auf Postkarten geschrieben, sondern in Kuverts gesteckt. Besonders wichtige Mitteilungen werden per Einschreiben oder sogar mit Postzustellungsurkunde verschickt (quasi ein reitender Bote, der als Zeuge die Zustellung und auf Wunsch sogar den übermittelten Inhalt bestätigen kann).

Es gibt verschiedene Hilfsmittel für den Schutz verschiedener Privatsphäre-Schutzverletzungen (flacher Scherz aus Windows-Zeiten, geb ich zu).

Surfen

TOR

TOR ist ein Verschleierungswerkzeug, um zu verhindern, dass jemand erfährt, wie und wo ich mich im Internet bewege, also ein Anonymisierungswerkzeug. TOR ist ein Netzwerk aus "Nodes", die als Proxy arbeiten und meine Anfragen hin- und herschieben, ohne den Absender aufzuzeichnen. Erst der "Exit node" reicht die Anfrage wieder "hinaus" ins Internet, und die Antwort geht denselben Weg schrittweise zurück. Jeder Node kennt aber nur seine Nachbarn. Natürlich kann man mit viel Aufwand jeden Schritt beobachten, und vermutlich wird das auch gemacht. Wenn aber sehr viele Menschen sich so verhalten, wird es schwieriger, und man kann in der Masse untertauchen.

TOR wird umso besserer und sicherer, je mehr Leute daran teilnehmen! Jeder kann sich so einen "Node" aufbauen und anderen Benutzern zur Verfügung stellen. Man braucht aber schon etwas Mut, um einen "Exit node" zu betreiben. Gerüchteweise betreiben auch Geheimdienste Exit nodes. Hier hätte man natürlich das Kind mit dem Bad ausgeschüttet. Zum Glück kann man als TOR-Benutzer einschränken, welche Exit nodes zulässig sind (z.B. kann man festlegen, dass keine Exit nodes in USA verwendet werden).

Ich finde es bezeichnend, wenn ein Massenmagazin wie der

Spiegel eine Anleitung veröffentlicht, aus einem Raspberry PI (einem Linux-Mini-PC) einen TOR-Router mit WLAN zu bauen und einzurichten.

VPN

Ein ähnliches Prinzip wie TOR, aber nur einstufig, erreicht man dadurch, dass man einen eigenen Server im Internet mietet und dort ein VPN ("virtual private network") einrichtet. Auf dem eigenen PC surft man dann nicht direkt im Internet, sondern sendet alle Anfragen zunächst an den gemieteten Server. VPN arbeiten prinzipiell verschlüsselt, so dass also niemand, der an der Leitung lauscht, Inhalte oder Ziele mithören kann. Der Server sollte natürlich bei einem vertrauenswürdigen Anbieter gemietet werden. Hier beißt sich jetzt zugegebenermaßen die Katze in den Schwanz: wem soll man vertrauen?

Cloud

Tja, das ist nun ein besonders schweres Problem: ich will Dateien zuverlässig ablegen, damit sie mir nicht verloren gehen, wenn zuhause ein Unglück geschieht (Festplattendefekt oder Brand, um nur mal zwei zu nennen). Andererseits sind die großen Cloud-Anbieter wie Google, Microsoft, Dropbox, Box, Amazon aufgrund der Datenmengen und des Standorts in USA sicherlich besonders attraktiv für das Ausforschen von Daten. Man sollte also nur verschlüsselte Daten dort ablegen. Dazu kann man entweder ein Tool verwenden, das sich in die Kommunikation mit der Cloud einklinkt (gibt es z.B.

für Dropbox), oder man verschlüsselt zuhause manuell und lädt schon nur die verschlüsselten Dateien hoch. Die zweite Variante hat den Vorteil, dass man die Verschlüsselungsqualität frei wählen kann und nicht das Risiko eingeht, dass jemand eine Hintertür eingebaut hat.

Für diese Verschlüsselung kann man wiederum GPG verwenden (dasselbe Hilfswerkzeug, das auch in der verschlüsselten Email mit Thunderbird verwendet wird). Mit GPG kann man die Integrität von Dateien oder Nachrichten sicherstellen, indem man sie elektronisch signiert. Oder man kann sie verschlüsseln, damit nur der Besitzer der Schlüsseldatei und des dazugehörigen Passworts sie wieder entschlüsseln kann. Oder man kombiniert Signatur und Verschlüsselung.

Email

Email kann man mittlerweile leicht verschlüsseln.

Thunderbird mit

Enigmail nehmen,

Gnu Privacy Guard dazuwerfen und schon kann man mit jedermann geschützt emailen, sogar mit wählbarer Verschlüsselungsqualität.

Kleine Einführung in Gnu Privacy Guard

Aber nur ganz klein, soweit es zur Benutzung nötig ist ;)

Die Schritte zur Benutzung von GPG sind recht übersichtlich:

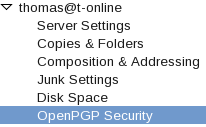

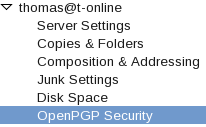

|

| (Edit bzw. Tools)->Account Settings |

- GPG-Software beschaffen und installieren (für Windows, Linux, Mac)

- Erstellen eines eigenen Schlüssels

- Enigmail als Add-On für Thunderbird installieren

- In den Kontoeinstellungen für jedes eigene Emailkonto die Option "OpenPGP verwenden" ankreuzen.

- Benutzen

|

| OpenPGP verwenden und alles verschlüsseln |

- Eigenen öffentlichen Schlüssel unter die Leute bringen (wenn man selbst verschlüsselte Mails bekommen will)

Grade eben hab ich auch noch ein Video gefunden, das auch alles

sehr schön erklärt.

Noch ein paar Details zum 2. Punkt:

Nachdem man GPG installiert hat, muss man sich selbst einen sog. "Schlüssel" erstellen. Dieser Schlüssel wird nach einem mathematischen Verfahren ausgerechnet (im Prinzip ist das nur eine sehr große Zahl) und in einer Datei gespeichert. Es gibt verschiedene mathematische Verfahren, manche basieren auf Primzahlen, manche auf geometrischen Prinzipien über elliptische Kurven, und man kann über die Anzahl der "Bits" die Qualität einstellen. Je mehr Bits, desto besser, allerdings dauert dann auch die Verschlüsselung etwas länger. Ich empfehle, 2048 Bit einzustellen. Man kann auch 3072 wählen, um die NSA zu ärgern ;).

Wenn man sich selbst einen Schlüssel erstellt, erhält man kostenlos sogar noch etwas obendrauf: nicht nur einen "privaten" Schlüssel, sondern auch einen "öffentlichen". Die beiden Teile gehören mathematisch zusammen. Allerdings ist die Mathematik dabei so aufwändig, dass es nicht möglich ist, aus dem "öffentlichen" Schlüssel den privaten (oder: geheimen) zu bestimmen, und man kann auch nicht nach der Verschlüsselung mit demselben Schlüssel die Nachricht wieder lesbar machen. Die Entschlüsselung klappt nur mit dem privaten Schlüssel. Interessanterweise benötigt man eigentlich nur den privaten Schlüssel, denn aus dem kann man den öffentlichen Teil berechnen (aber nicht umgekehrt, wie schon gesagt!).

Diese Schlüsseldatei und den Zugang dazu muss man besonders gut schützen, dies repräsentiert die eigene digitale Identität, wenn man sich auf das "Signieren" und Verschlüsseln einlässt, um Nachrichten mit Partnern auszutauschen. Das Schützen kann man erreichen, indem diese Datei auf einem USB-Stick gespeichert wird und der nur eingesteckt wird, wenn die Datei mit dem Schlüssel wirklich gebraucht wird. Außerdem wird die Schlüsseldatei mit einem möglichst

guten Passwort geschützt (bei GPG nennt man das Pass

phrase, um zu betonen, dass es auch ein

längerer Satz statt eines einzelnen Worts sein kann). Der übliche Satz "Mein Vater erklärt mir jeden Sonntag unsere neun Planeten" ist abgelutscht, weil ihn jeder kennt, und zudem ist er astronomisch falsch, seit Pluto zu einem "Zwergplaneten" degradiert wurde ;)

Das Tolle an dieser sogenannten "asymmetrischen" Verschlüsselung ist, dass sie aus zwei Teilen besteht, wie der Name schon vermuten lässt: für Ver- und Entschlüsselung benötigt man zwei verschiedene Dateien bzw. Schlüssel. Weiter oben habe ich es schon erwähnt: man verschlüsselt mit dem öffentlichen Schlüssel, und man entschlüsselt mit seinem privaten Schlüssel. Deshalb nennt man dieses Verfahren auch "public/private key encryption".

Das ist ein ganz geniales Prinzip: der öffentliche Schlüssel kann beliebig in die Welt hinausgepustet werden, man kann ihn jedem seiner Mailpartner geben, und selbst wenn jemand die verschlüsselte Nachricht abfängt, kann er sie mit dem öffentlichen Schlüssel nicht wieder entschlüsseln. Das kann nur ich allein mit dem persönlichen, privaten Schlüssel.

Das Grundprinzip lautet also: ich brauche den öffentlichen Schlüssel meines Mailpartners, dann kann ich ihm vertrauliche Emails schicken. Nur er kann sie mit seinem privaten Schlüssel lesen.

Umgekehrt: wenn ich eine Email signieren will, um zu kennzeichnen, dass sie wirklich von mir ist, geht das nur, wenn ich diese Email mit meinem privaten Schlüssel bearbeite. Nur ich kann also diese Signatur erzeugen, weil ich Zugang zum privaten Schlüssel habe.

Wenn man beides machen will, verschlüsseln und signieren, verwendet man den öffentlichen Schlüssel des Partners zum Verschlüsseln und den eigenen privaten zum Signieren.

Da es natürlich mit zunehmender Anzahl von GPG-Benutzern unpraktisch wird, gibt es frei benutzbare Server im Internet, die eine Art Telefonbuch von öffentlichen Schlüsseln speichern ("Keyserver" oder "Schlüsselserver"). Der Schlüssel ist mit einer Emailadresse verbunden, und der Einreicher zeigt damit, dass er mit dieser Emailadresse verschlüsselte Email empfangen will und kann. Enigmail kann man so einstellen, dass prinzipiell jede Email verschlüsselt wird, und wenn der Schlüssel des Empfängers noch nicht bekannt ist, kann Enigmail ihn automatisch bei diversen Keyservern suchen.

Falls aber nun doch der private Schlüssel außer Kontrolle gerät, kann man ihn annullieren und das der Welt mitteilen: es gibt eine "revocation", und man sollte gleich einen neu erzeugten Schlüssel mitliefern.

Wer mehr über die mathematischen Grundlagen und die Konzepte von Integrität, Vertraulichkeit und Verlässlichkeit wissen will, kann dies übersichtlich in einem

Buch von Kryptographie-Koryphäe

Bruce Schneier tun (auch als

ebook). Über Schneier gibt es ähnlich viele

Scherze wie über

Chuck Norris, aber zum wahren Genuss sollte man das o.g. Buch etwas eingehender studiert haben ;)